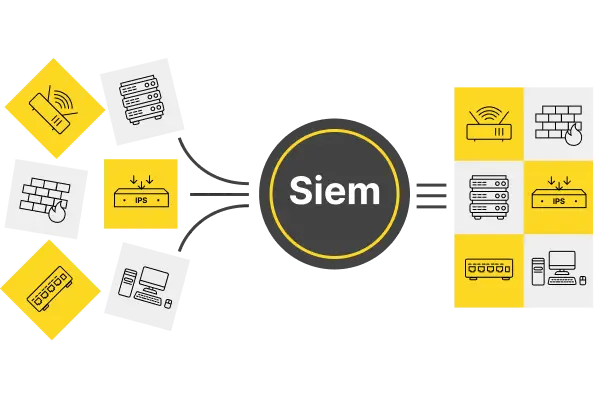

Описание SIEM-системы

SIEM-системы собирают данные о событиях безопасности из различных источников, таких как сетевые устройства, системы обнаружения вторжений, антивирусное ПО и другие. Затем эти данные анализируются с помощью алгоритмов машинного обучения и правил корреляции для выявления подозрительной активности и потенциальных угроз. Система эффективно распознает как стандартные угрозы, так и продвинутые атаки, и неочевидные инциденты, что позволяет минимизировать риски для бизнеса.

Возможности SIEM-системы

Сбор данных о событиях безопасности с различных устройств и систем

Анализ данных с использованием алгоритмов машинного обучения

Выявление подозрительных действий и инцидентов безопасности

Предоставление отчётов и оповещений о выявленных угрозах

Автоматическое реагирование на определённые типы инцидентов

Интеграция с другими системами безопасности, такими как: DLP, IDS/IPS, EDR, XDR, WAF, PAM

Обнаруживаемые угрозы

Благодаря большому количеству интеграций с продуктами ИБ, SIEM-система способна обнаруживать внутренние и внешние угрозы, такие как:

Несанкционированный доступ к данным

Вредоносное ПО

Подозрительную активность пользователей

Аномалии в сетевом трафике

Попытки несанкционированного изменения конфигурации системы

Нарушения политик безопасности

Атаки на уровне приложений

DDoS-атаки и утечки данных

Преимущества SIEM-системы

Повышение уровня безопасности за счёт раннего обнаружения и реагирования на угрозы

Снижение рисков финансовых потерь и ущерба репутации компании

Оптимизация работы служб безопасности благодаря автоматизации процессов мониторинга и анализа

Улучшение прозрачности и контроля над событиями безопасности в организации

Возможность интеграции с существующими системами безопасности для создания комплексной защиты

EDR

Защита конечных точек от потенциальных угроз. Непрерывный мониторинг и сбор данных о конечных точках в режиме реального времени

SandBox

Изолированная виртуальная среда для анализа вредоносных программ

Защита электронной почты

Комплексное решение для защиты от различных угроз, включая спам, фишинг, вредоносное ПО

sales@dataspace.ru

sales@dataspace.ru

+7 495 663 6564

+7 495 663 6564